Der Data Act schafft umfassende Verpflichtungen und Herausforderungen für Anbieter vernetzter Produkte und verbundener Dienste. Er regelt den Datenzugang für Nutzer, Informationspflichten und die Herausgabe und Nutzungsmöglichkeit von Daten durch Dritte.

Dieser fünfteilige Leitfaden zeigt konkret, was jetzt zu tun ist:

Er erklärt die wichtigen Regelungen, ihre praktischen Auswirkungen und gibt praxisnahe Tipps für Hersteller, Anbieter, Nutzer und Datenempfänger.

Business sichern, Risiken minimieren und Chancen nutzen.

Sie können auch hier klicken, um die Präsentation als PDF-Datei herunterladen.

1. Datenzugangspflichten: Der Überblick

Kernaspekte der neuen Regelungen

Der umfassende Geltungsbereich betrifft viele IoT-Produkte und verbundene Dienste. Die Regelungen wirken sich auf verschiedene betroffene Akteure aus, darunter Hersteller, Anbieter, Dateninhaber, Nutzer und Dritte.

Nutzer erhalten weitreichende Datenzugangsrechte. Sie haben das Recht auf Zugang und Weitergabe der von ihren vernetzten Geräten generierten Daten an Dritte, beispielsweise auch an Konkurrenten. Für Anbieter gelten umfangreiche Informationspflichten. Hersteller und Dateninhaber müssen transparent über Art, Zweck und potenzielle Weitergabe gesammelter Daten informieren.

Seit dem 12. September 2025 dürfen Dateninhaber Produktdaten und verbundene Dienstdaten nur mit vertraglicher Zustimmung des Nutzers für eigene Zwecke nutzen. Produktbezogene Access-by-Design-Regelungen greifen bereits ab dem 12. September 2026.

2. Datenzugang – Varianten

Der Data Act verpflichtet zu drei Varianten des Datenzugangs, die unterschiedliche Anforderungen und Verpflichtungen mit sich bringen.

1) Direkte Zugänglichkeit durch Design (Art. 3)

Nutzer müssen standardmäßig direkten Zugang zu Daten auf vernetzten Geräten oder verbundenen Diensten haben. Die erfassten Daten umfassen Produktdaten und verbundene Dienstdaten.

2) Zugang für Nutzer auf Anfrage (Art. 4)

Der Dateninhaber muss Daten auf Anfrage des Nutzers zur Verfügung stellen. Erfasst werden hierbei ohne Weiteres verfügbare Produktdaten sowie ohne Weiteres verfügbare verbundene Dienstdaten.

3) Zugang für Dritte auf Anfrage des Nutzers (Art. 5, 6)

Der Dateninhaber muss Daten auf Anfrage des Nutzers an Dritte, die sogenannten Datenempfänger, zur Verfügung stellen. Auch hier handelt es sich um ohne Weiteres verfügbare Produktdaten.

3. Access-by-Design (Art. 3)

Ab dem 12. September 2026 müssen alle vernetzten Produkte und verbundenen Dienste so gestaltet sein, dass Nutzer standardmäßig direkten und unkomplizierten Zugang zu bestimmten Daten haben.

- Verpflichtete

Jeder in der Vertriebskette ist verpflichtet. Dies umfasst Hersteller, Verkäufer, Wiederverkäufer und Vermieter von vernetzten Produkten oder verbundenen Diensten.

- Erfasste Daten

Die erfassten Daten umfassen Produktdaten, verbundene Dienstdaten sowie relevante Metadaten und Erklärungen.

- Anforderungen Datenzugang

Die Anforderungen beinhalten einen einfachen, sicheren und kostenlosen kontinuierlichen Echtzeitzugriff auf Produktdaten und verbundene Dienstdaten in einem strukturierten, gängigen und maschinenlesbaren Format.

Praxistipp: Es empfiehlt sich eine proaktive technische Gestaltung, die den Datenzugang von Anfang an ermöglicht und nicht als nachträgliche Funktion implementiert.

4. Anforderungen an den Datenzugang

Technische Anforderungen

Der Datenzugang muss standardmäßig verfügbar sein, ohne dass eine Anfrage nötig ist. Er sollte direkt erfolgen, soweit technisch durchführbar, und einfach zugänglich sein im Sinne eines Self-Service. Die Bereitstellung muss sicher und kostenlos erfolgen.

Die Daten müssen umfassend sein und alle relevanten Produktdaten einschließlich Betriebs-, Nutzungs- und Leistungsdaten enthalten. Sie müssen strukturiert in gängigen maschinenlesbaren Formaten wie JSON, XML oder CSV vorliegen.

Umsetzungsmöglichkeiten

Mögliche Umsetzungen umfassen eine Kabel- oder Drahtlosschnittstelle direkt am Gerät oder einen Server beziehungsweise ein Self-Service-Portal im Internet für verbundene Dienste. Eine API mit vollständiger Dokumentation ist erforderlich, ebenso wie Authentifizierungs- und Autorisierungsmechanismen.

Praxistipp: Verschlüsselte Daten müssen entschlüsselt und proprietäre Formate angepasst werden. Der Nutzer benötigt die Entschlüsselungsschlüssel.

5. Geschäftsgeheimnisse bei Access-by-Design

Beim Access-by-Design gibt es keinen direkten Schutz für Geschäftsgeheimnisse. Da Nutzer auch Konkurrenten sein können, müssen Dateninhaber alternative Strategien entwickeln, um Geschäftsgeheimnisse nicht verfügbar machen zu müssen.

Strategie 1: Datenverzicht

Eine Möglichkeit besteht darin, auf bestimmte sensible Daten zu verzichten.

Strategie 2: Datenveredelung

Eine weitere Option ist die Veredelung von Daten im Gerät mit nachweisbaren Investitionen.

Strategie 3: Vertragliche Regelung

Separate Vereinbarungen können getroffen werden, allerdings hat dies rechtliche Untersicherheiten.

6. Datenzugang für Nutzer und Datenempfänger (Art. 4-6)

Der Dateninhaber muss auf Anfrage des Nutzers bestimmte Daten an verschiedene Empfänger herausgeben. Die Anforderungen unterscheiden sich je nach Empfängertyp.

Alternative 1: Nutzer (Art. 4)

Bei dieser Alternative erfolgt die Herausgabe ohne Weiteres verfügbarer Produkt- und verbundener Dienstdaten auf Anfrage des Nutzers direkt an diesen.

Alternative 2: Dritte (Datenempfänger) (Art. 5, 6)

Hier erfolgt die Herausgabe ohne Weiteres verfügbarer Produkt- und verbundener Dienstdaten auf Anfrage des Nutzers an Dritte.

7. Datenzugang Nutzer (Art. 4)

Dateninhaber müssen alle ohne Weiteres verfügbaren Produktdaten und verbundenen Dienstdaten herausgeben, die der Nutzer nicht bereits selbst abrufen kann.

1) Unverzüglich und einfach

Die Bereitstellung muss unkompliziert und ohne Verzögerung über technische Schnittstellen wie APIs oder Datenportale erfolgen.

2) Sicher und kostenlos

Der Zugang muss geschützt sein. Die Nutzeridentifizierung darf nur soweit erfolgen, wie sie für die Bereitstellung erforderlich ist, wobei die Gewährleistung des Datenschutzes sicherzustellen ist. Für Nutzer dürfen keine Gebühren anfallen.

3) Umfassend und strukturiert

Alle relevanten Daten müssen in einem gängigen, maschinenlesbaren Format bereitgestellt werden.

4) Gleiche Qualität wie für Dateninhaber

Die Datenqualität muss derjenigen entsprechen, die der Dateninhaber selbst nutzt.

5) Kontinuierlich und in Echtzeit

Die Bereitstellung sollte kontinuierlich und in Echtzeit erfolgen, soweit technisch möglich.

8. Was sind “Ohne Weiteres verfügbare Daten”?

Der Dateninhaber muss nur ohne Weiteres verfügbare Daten herausgeben. Dies sind Daten, die das Produkt oder der Dienst im normalen Betrieb generiert, ohne dass der Anbieter eine wesentliche zusätzliche Verarbeitung oder Ableitung vornehmen muss.

Was zählt dazu?

- Zu den herauszugebenden Daten zählen direkt generierte Betriebsdaten, also Daten, die unmittelbar durch die Funktion des Produkts entstehen, beispielsweise die Temperatur eines Smart-Thermostats oder Laufzeiten einer Waschmaschine.

- Leistungs- und Nutzungsdaten gehören ebenfalls dazu. Dies sind Informationen über Effizienz oder Gebrauch des Produkts wie Energieverbrauch, Nutzungshäufigkeit bestimmter Funktionen oder Fehlermeldungen.

- Sensorwerte zählen zu den herauszugebenden Daten. Dies sind Rohdaten von integrierten Sensoren, beispielsweise die GPS-Position eines Fahrzeugs oder Feuchtigkeitswerte eines intelligenten Bewässerungssystems.

- Maschinenlesbare Formate umfassen Daten, die in gängigen, strukturierten und maschinenlesbaren Formaten wie JSON, XML oder CSV ohne proprietäre Hürden vorliegen.

Was zählt nicht dazu?

Abgeleitete oder veredelte Daten zählen nicht zu den herauszugebenden Daten. Dies sind Informationen, die erst durch komplexe Algorithmen oder proprietäre Analysen des Herstellers gewonnen werden, beispielsweise die voraussichtliche Lebensdauer basierend auf Nutzungsdaten.

Geschäftsgeheimnisse sind ausgenommen, also Daten, die keinen direkten Bezug zur Leistung oder Nutzung des Produkts durch den Kunden haben, sondern dem Kern-IP des Anbieters zuzuordnen sind.

Hochgradig personalisierte Daten gehören nicht zu den herauszugebenden Daten. Dies sind Inhalte, die der Anbieter basierend auf Nutzerprofilen generiert, und deren Weitergabe die Privatsphäre anderer Nutzer beeinträchtigen könnte.

Verschlüsselte Daten ohne Entschlüsselungsmechanismus sind ebenfalls ausgenommen, wenn der Anbieter selbst keinen direkten Zugang zu entschlüsselten Rohdaten hat oder dieser Zugang eine Sicherheitsverletzung wäre.

Praxistipp: Es empfiehlt sich, Rohdaten direkt im Gerät durch nachweisbare erhebliche Investitionen oder Know-How zu veredeln und aufzubereiten, um die Herausgabe zu verhindern.

9. “Ohne Weiteres verfügbare Daten” – Problemfälle

Die Identifikation von ohne Weiteres verfügbaren Daten erfordert eine genaue technische und rechtliche Bewertung der Datenströme in vernetzten Produkten und verbundenen Diensten.

- Datenschutz

Auch ohne Weiteres verfügbare Daten können personenbezogen sein. Die Anforderungen der DSGVO sind zu beachten, die eine Herausgabe vielleicht nicht erlauben.

- Komplexität der Nutzung

Die Bereitstellung der Rohdaten entbindet den Dateninhaber nicht von der Pflicht, verständliche Informationen bereitzustellen, auch wenn die Interpretation der Daten durch Dritte erfolgt.

- Produktentwicklung vs. Nutzerwert

Eine klare Abgrenzung muss getroffen werden, welche Daten primär dem Nutzerwert dienen und welche ausschließlich für interne Entwicklungszwecke des Herstellers relevant sind.

- Software-Updates

Änderungen in der Software des Produkts dürfen den Datenzugang nicht unrechtmäßig einschränken oder die Datenqualität mindern.

10. Einschränkungen von “Ohne Weiteres verfügbar”

Wenn die Daten nicht / oder nicht mehr verfügbar sind besteht keine Pflicht zur erneuten Programmierung oder zu unverhältnismäßigem Aufwand zur Beschaffung. Aber erforderlich ist, dass die Zuordnung der Daten zu Nutzer, Produkt oder Dienst möglich sein muss.

Hinsichtlich der kontinuierlichen Bereitstellung gibt es technische Grenzen. Zur Verfügung-Stellung in Echtzeit ist nur erforderlich falls technisch durchführbar.

11. Vorvertragliche Informationspflichten

Seit 12. September 2025 gelten die Vorvertragliche Informationspflichten. Vor Vertragsschluss müssen dem Nutzer umfassende Informationen über Datenzugang und -nutzung bereitgestellt werden. Die Anforderungen unterscheiden sich für vernetzte Produkte und verbundene Dienste.

- Vernetzte Produkte (Art. 3(2))

Verpflichtet ist jeder in der Vertriebskette. Der Inhalt umfasst Informationen über abrufbare Daten und Zugangsmöglichkeiten. Der Zeitpunkt der Information ist vor Vertragsschluss.

- Verbundene Dienste (Art. 3(3))

Hier sind ausführlichere Informationen erforderlich über die Identität des Anbieters, also des Dateninhabers, über generierte oder gesammelte Daten, über Zugriffsmöglichkeiten für Nutzer sowie über die Weitergabe an Dritte, wobei dies nur innerhalb der EU erfolgen darf.

Praxistipp: Bei mehreren Nutzern, beispielsweise Leasinggeber und -nehmer, muss jeder einzeln informiert werden.

12. Schutz von Geschäftsgeheimnissen

Bei der Herausgabe können Geschäftsgeheimnisse durch verschiedene Maßnahmen geschützt werden.

- Schutzmaßnahmen

Zu den Schutzmaßnahmen gehören NDAs, Nutzungsbeschränkungen und technische Maßnahmen. Das Geschäftsgeheimnis muss deklariert werden.

- Verweigerung Herausgabe von Geschäftsgeheimnissen

Bei hoher Wahrscheinlichkeit schweren wirtschaftlichen Schadens ist eine Verweigerung möglich, aber die Behörde muss informiert werden.

- Nutzungsverbote

Die Nutzungsverbote umfassen keine Nutzung zu Wettbewerbszwecken, keine Entwicklung konkurrierender Produkte und keinen Einsatz von Zwangsmitteln, um an Daten zu kommen.

13. Weitere Einschränkungen der Herausgabepflicht

Personenbezogene Daten

Der Nutzer muss eine Rechtsgrundlage nach DSGVO nachweisen. Der Dateninhaber kann bei Unklarheit anonymisieren und trägt die Verantwortung für die rechtmäßige Herausgabe. Eine Ausnahme gilt, wenn Nutzer gleich betroffene Person ist, dann greifen Art. 15 und 20 DSGVO.

Sicherheitsgründe

Eine Einschränkung der Herausgabe ist möglich, wenn Sicherheitsanforderungen gemäß NIS2, BSIG oder Cyber Resilience Act beeinträchtigt werden oder Risiken für Gesundheit, Sicherheit oder Schutz entstehen.

Historische Daten

Ein neuer Nutzer hat grundsätzlich Anspruch auf alle vorhandenen Produktdaten, auch aus der Zeit vor seiner Nutzung. Eine Einschränkung erfolgt durch Datenschutzrechte früherer Nutzer.

14. Datenzugang für Nutzer (Art. 4)

Der Nutzer hat Anspruch auf Herausgabe von Daten durch den Dateninhaber. Es gibt jedoch wichtige Bedingungen, Ausnahmen und Ablehnungsgründe.

- Nutzungsrechte (Nr. 1-3)

Die Nutzungsrechte umfassen eine freie Nutzung für jeden Zweck sowie die Weitergabe an Dritte. Daten dürfen durch den Dateninhaber nicht privilegiert verwendet werden, wie Erwägungsgrund 30 klarstellt.

- Mögliche Ablehnungsgründe und Beschränkungen

Eine Verweigerung der Datenherausgabe bzw. eine Beschränkung des herauszugebenden Datenumfangs ist unter bestimmten Gründen möglich: wenn Geschäftsgeheimnisse enthalten sind oder die Sicherheitsanforderungen beeinträchtigt oder Risiken für Gesundheit, Sicherheit oder Schutz der Nutzer mit sich bringt.

Eine Verweigerung des Zugangs ist ebenfalls möglich, wenn für den Dateninhaber schwere wirtschaftliche Schäden erwartbar sind.

Für den Datenempfänger besteht ein Verbot der Nutzung zu Wettbewerbszwecken, er darf also die Daten nicht für eine Entwicklung konkurrierender vernetzter Produkte verwenden.

Der Dritte darf keine Zwangsmittel verwenden oder Lücken in der zum Schutz der Daten bestehenden technischen Infrastruktur des Dateninhabers ausnutzen, um Zugang zu Daten zu erlangen.

Durchsetzung des Zugangs (Nr. 10)

Die Verweigerung bzw. Einschränkung des Datenzugangs ist nur mit Information der zuständigen Behörde möglich; mit dann nachfolgendem Verfahren auf Antrag des Datenempfängers auf Durchsetzung des Zugangs.

15. Herausgabe an Dritte – Datenempfänger (Art. 5)

Auf Wunsch des Nutzers müssen Dateninhaber ohne weiteres verfügbare Daten auch Dritten zugänglich machen. Dies ermöglicht beispielsweise konkurrierenden Wartungsanbietern den Zugang zu Produktdaten.

1) Entgelt möglich

Vom Dritten kann ein Entgelt verlangt werden, das Selbstkosten plus Investitionsbeitrag plus Marge umfasst, außer bei KMU oder Non-Profit-Organisationen.

2) FRAND-Vergütung

Es gilt eine faire, angemessene und nichtdiskriminierende Vergütung für den Datenzugang, nicht jedoch für KMU.

3) Vertragspflicht

Eine Vereinbarung mit dem Datenempfänger zu Nutzungsrechten und Nutzungsbeschränkung ist erforderlich, wie in Art. 8 bis 13 geregelt.

4) Herausgabeverbot an

Ein Herausgabeverbot besteht für Dritte außerhalb der EU sowie für sogenannte Torwächter nach dem Digital Markets Act wie Google, Meta oder Microsoft.

16. Risiken: Datenübermittlung an Wettbewerber

Die Pflicht zur Datenbereitstellung an Dritte, einschließlich direkter Wettbewerber, führt zu den größten Risiken des Data Act für Dateninhaber.

- Wettbewerbsrisiko

Konkurrenten erhalten Zugang zu wertvollen Betriebs-, Nutzungs- und technischen Daten, die trotz Schutzklauseln missbräuchlich genutzt werden könnten.

- Geschäftsgeheimnisse

Geschäftsgeheimnisse müssen grundsätzlich offengelegt werden. Die nachträgliche Rechtsdurchsetzung ist komplex, während der Schaden bereits eingetreten sein kann.

- FRAND-Vergütung = Monetarisierungshindernis

Dateninhaber dürfen nur FRAND-konforme Vergütung verlangen, oft nur kostendeckend. Bei KMU-Empfängern dürfen nur Kosten für Erhebung und Bereitstellung verlangt werden. Eine Monetarisierung des Datenwertes ist damit eingeschränkt.

- Kartellverbot (Art. 101 AEUV)

Informationsaustausch zwischen Wettbewerbern kann kartellrechtswidrig sein. Bei Verstößen drohen Milliardenbußgelder, Schadensersatz, Ausschluss von Aufträgen und strafrechtliche Sanktionen.

Praxistipp: Dateninhaber müssen proaktiv die folgenden Ausnahmen und Schutzmöglichkeiten nutzen, um die Datenherausgabe zu vermeiden oder soweit wie möglich einzuschränken.

17. Datenzugang für Datenempfänger (Art. 5)

Der Dateninhaber muss nur ohne Weiteres verfügbare Daten herausgeben.

- Herauszugebende Daten: “ohne Weiteres verfügbare” Daten (Rohdaten)

Zu den herauszugebenden Daten gehören direkt generierte Betriebsdaten, Leistungs- und Nutzungsdaten sowie Sensorwerte.

- Nicht herauszugebende Daten

Veredelte Daten sind nicht herauszugeben. Dies sind aus Rohdaten gefolgerte oder abgeleitete Informationen, die Ergebnis zusätzlicher erheblicher Investitionen des Herstellers sind, beispielsweise komplexe proprietäre Algorithmen oder Analysen.

Ebenfalls nicht herauszugeben sind Daten, die für Datenempfänger bereits verfügbar sind und deren einfache Weitergabe nicht möglich ist.

Anderweitig gesammelte Daten, die nur zur Speicherung oder weiteren Übermittlung an das Gerät übermittelt wurden und von dort wieder abgerufen werden können, sind ausgenommen.

Personenbezogene Daten sind nicht herauszugeben, sofern keine Rechtsgrundlage für die Weitergabe besteht.

Praxistipp: Es empfiehlt sich, Rohdaten direkt im Gerät durch nachweisbare erhebliche Investitionen oder Know-How zu veredeln und aufzubereiten, um die Herausgabe zu verhindern.

18. Ablehnung der Datenherausgabe (Art. 5-10)

Dateninhaber können die Bereitstellung von Daten an Dritte, insbesondere Wettbewerber, unter engen Voraussetzungen verweigern oder einschränken.

1) Schutz von Testdaten (Art. 5 Abs. 2)

Gegenstand sind Daten aus der Erprobung neuer Produkte, Stoffe oder Verfahren, die noch nicht am Markt verfügbar sind. Die Einschränkung ermöglicht es, dass die Herausgabe verweigert werden kann, sofern keine anderweitige vertragliche Vereinbarung besteht. Das Praxis-Risiko besteht darin, dass kommerzielle Beta-Tests ungewollt Datenzugriff für Wettbewerber eröffnen können, das sogenannte Early-Access-Dilemma.

2) Nicht-Erforderlichkeit von Geschäftsgeheimnissen (Art. 5 Abs. 9-11)

Die Offenlegungsgrenze besagt, dass Geschäftsgeheimnisse gegenüber Dritten nur offengelegt werden müssen, wenn dies für den vereinbarten Zweck zwischen Nutzer und Drittempfänger unbedingt erforderlich ist.

Praxistipp: Der Dateninhaber sollte vom Nutzer die Offenlegung des vereinbarten Zwecks verlangen, um die Erforderlichkeit der Datenherausgabe prüfen zu können.

3) Schutz von Geschäftsgeheimnissen (Art. 5 Abs. 11 & 12)

Voraussetzung ist der Nachweis, dass trotz Schutzmaßnahmen ein schwerwiegender wirtschaftlicher Schaden durch die Offenlegung droht. Im Verfahren muss die Ablehnung schriftlich begründet und gegenüber dem Nutzer oder Empfänger detailliert dargelegt werden. Die zuständige Behörde kann die Verweigerung auf Antrag prüfen und gegebenenfalls die Herausgabe unter spezifischen Schutzauflagen anordnen.

19. Nutzungsrechte & Nutzungsbeschränkungen (Art. 6, 8, 9)

Klare Nutzungsregeln und -beschränkungen sind essenziell, um trotz gesetzlicher Herausgabepflichten die Kontrolle über wettbewerbsrelevante Daten zu behalten und den Missbrauch von Know-how durch Dritte zu verhindern.

1) Nutzungsrechte des Datenempfängers

Die Zweckbindung besagt, dass die Nutzung der Daten nur für den mit dem Nutzer vertraglich vereinbarten Zweck erfolgen darf. Gemäß Art. 8, dem FRAND-Prinzip, muss die Datenbereitstellung gegen faire, angemessene Vergütung und diskriminierungsfrei erfolgen, mit Ausnahme bei KMU als Empfänger. Ein Entgelt für die Datenbereitstellung kann erhoben werden, muss aber den Wettbewerb nicht behindern.

2) Nutzungsbeschränkungen des Datenempfängers

Das Wettbewerbsverbot untersagt die Entwicklung konkurrierender Produkte oder verbundener Dienste. Das Weitergabeverbot besagt, dass keine Weitergabe an andere Dritte ohne ausdrückliche Zustimmung des Nutzers erfolgen darf. Das Gatekeeperverbot untersagt die Weitergabe von Daten an Gatekeeper.

Hinsichtlich der Sicherheit darf keine Nutzung erfolgen, die die Sicherheit des Produkts oder Dienstes gefährden könnte. Das Profiling-Verbot untersagt die Verwendung der Daten, um detaillierte Einblicke in die wirtschaftliche Lage oder Produktionsmethoden des Dateninhabers zu gewinnen.

Praxistipp: Zusätzlich zu den obligatorischen Klauseln sollten spezifische Nutzungsbedingungen geregelt werden. Die Datenherausgabe über neutrale Datenintermediäre sollte geprüft werden.

20. Data Act vs. DSGVO: Fundamentale Widersprüche

Der Data Act gilt neben der DSGVO. Wenn die vom Data Act erfassten Daten personenbezogene Daten sind, müssen beide Verordnungen eingehalten werden, auch wenn diese gegenteiliges fordern.

1) Keine eigenständige Rechtsgrundlage

Der Data Act ist keine eigenständige Rechtsgrundlage für die Verarbeitung personenbezogener Daten nach Art. 6 DSGVO. Es muss stets eine zusätzliche datenschutzrechtliche Rechtsgrundlage vorliegen.

2) Der fundamentale Widerspruch

Der Data Act verpflichtet den Dateninhaber zur Herausgabe von Daten, während die DSGVO die Verarbeitung und Weitergabe personenbezogener Daten in vielen Fällen verbietet.

3) Das Haftungsdilemma

Wenn ein Dateninhaber, der nicht die betroffene Person ist, personenbezogene Daten Dritter, beispielsweise des Nutzers, an Datenempfänger weitergeben muss, entsteht ein Dilemma zwischen Herausgabepflicht nach Data Act und Verarbeitungsverbot nach DSGVO.

Kritisch: Unternehmen können gleichzeitig gegen beide Verordnungen verstoßen.

Praxistipp: Eine sorgfältige Datenklassifizierung, strikte Trennung personenbezogener und nicht-personenbezogener Daten und rechtskonforme Datenflüsse mit technischen und organisatorischen Schutzmaßnahmen wie Pseudonymisierung und Anonymisierung sind zwingend erforderlich.

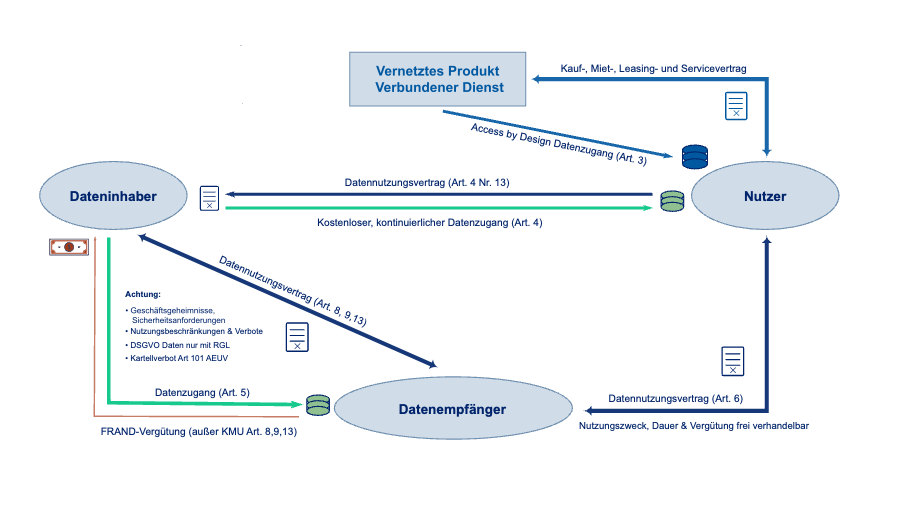

21. Rechtliche und kommerzielle Beziehungen

Der Data Act führt zu komplexen vertraglichen und kommerziellen Verhältnissen zwischen allen beteiligten Parteien.

Die Beziehung zwischen Dateninhaber und Nutzer ist durch Kauf-, Miet-, Leasing- und Serviceverträge sowie durch Datennutzungsverträge gemäß Art. 4 Nr. 13 geregelt.

Das vernetzte Produkt oder der verbundene Dienst muss Access by Design Datenzugang nach Art. 3 ermöglichen. Der Datenzugang nach Art. 4 erfolgt kostenlos und kontinuierlich.

- Hauptverträge Hersteller-Nutzer

Kauf-, Miet-, Leasing- oder Serviceverträge zwischen Hersteller oder Anbieter und jedem einzelnen Nutzer bilden die Grundlage der Produktnutzung.

- Datennutzungsverträge mit Nutzer (Art. 4 Nr. 13)

Spezifische Vereinbarungen zu Umfang und Bedingungen der Datennutzung durch den Anbieter sind seit 12. September 2025 zwingend erforderlich.

- Zugangsbedingungen (Art. 4)

Technische und organisatorische Regelungen für kostenlosen, kontinuierlichen Echtzeit-Datenzugang des Nutzers nach Art. 4 müssen getroffen werden.

- Datennutzungsvertrag mit Datenempfängern (Art. 6)

Zwischen Dateninhaber und Datenempfänger erfolgt der Datenzugang nach Art. 5 gegen FRAND-Vergütung, außer bei KMU gemäß Art. 8, 9 und 13.

Ein Datennutzungsvertrag nach Art. 8, 9 und 13 ist erforderlich. Dieser muss Nutzungszweck und Dauer, Einschränkungen, Vertraulichkeit, Schutzmaßnahmen (TOM), Sanktionen und FRAND-Vergütung regeln.

Achtung: Es bestehen Nutzungsbeschränkungen und Verbote. DSGVO-Daten dürfen nur mit Rechtsgrundlage weitergegeben werden. Das Kartellverbot nach Art. 101 AEUV ist zu beachten.

Zwischen Nutzer und Datenempfänger wird ein Datennutzungsvertrag nach Art. 6 geschlossen, bei dem Nutzungszweck, Dauer und Vergütung frei verhandelbar sind.

22. Prozess: Datenzugangsanfrage Teil 1 – Für Nutzer (eigener Zugang) oder Datenempfänger (Drittzugang)

1) Antragseingang

Der Prozess beginnt mit dem Nutzerantrag beim Dateninhaber auf Datenherausgabe an sich oder an benannte Dritte sowie der schriftlichen oder elektronischen Autorisierung des Nutzers.

2) Identitätsprüfung & Berechtigungsprüfung

Es erfolgt die Verifizierung der Berechtigung des Antragstellers sowie die Sicherstellung der Authentizität der Anfrage. Zudem wird geprüft, ob ein direkter Zugang nach Art. 3 möglich ist.

3) Datenklassifizierung

Es muss geklärt werden, ob es sich um Produktdaten oder verbundene Dienstdaten handelt, um den Umfang des Zugangsrechts zu prüfen. Es ist zu prüfen, ob es sich um ohne Weiteres verfügbare Daten handelt, woraus sich die Herausgabepflicht ergibt. Veredelte Daten sind gegebenenfalls von der Herausgabepflicht ausgenommen.

4) Datenklassifizierung (DSGVO-Compliance)

Kritisch ist die Prüfung, ob personenbezogene Daten betroffen sind. Eine Trennung personenbezogener und nicht-personenbezogener Daten muss erfolgen. Die Rechtsgrundlage für die Datenherausgabe nach Art. 6 DSGVO ist zu prüfen. Gegebenenfalls ist eine Pseudonymisierung oder Anonymisierung durchzuführen.

23. Prozess: Datenzugangsanfrage Teil 2 – Prüfung und vertragliche Absicherung

5) Prüfung von Ablehnungsgründen

Es ist zu prüfen, ob der Empfänger ein Gatekeeper ist, in diesem Fall ist die Weitergabe verboten. Wenn der Empfänger ein Wettbewerber ist, muss das Kartellverbot nach Art. 101 AEUV geprüft werden. Sind Testdaten betroffen, besteht gegebenenfalls keine Herausgabepflicht. Wenn Geschäftsgeheimnisse betroffen und erforderlich sind, liegt ein möglicher Ablehnungsgrund vor. Sind Sicherheitsanforderungen gefährdet, ist dies ein möglicher Ablehnungsgrund. Weitere Ablehnungsgründe sind zu prüfen.

Bei Ablehnung erfolgt eine begründete Ablehnung an den Antragsteller mit Verweis auf gesetzliche Ausnahmen. Bei Genehmigung geht es weiter zum nächsten Schritt der vertraglichen Absicherung.

6) Vertragliche Absicherung bei Drittzugang

Die Definition von Nutzungszweck und -dauer ist erforderlich. Nutzungsbeschränkungen müssen festgelegt werden. Diese umfassen die Zweckbindung, das Wettbewerbsverbot mit Definition der nicht verbotenen konkurrierenden Produkte, das Weitergabeverbot an Dritte sowie Sicherheitsanforderungen.

Eine NDA oder Vertraulichkeitsverpflichtung inklusive Vertragsstrafen ist erforderlich. Der Schutz von Geschäftsgeheimnissen durch technische und organisatorische Maßnahmen muss geregelt werden.

7) Vergütung festlegen

Eine FRAND-konforme Vergütung ist zu vereinbaren. Eine Ausnahme gilt bei KMU als Empfänger, hier darf die Vergütung nur kostendeckend sein.

24. Prozess: Datenzugangsanfrage – Teil 3 – Bereitstellung und Compliance

Datenbereitstellung

Die unverzügliche Bereitstellung erfolgt in strukturiertem, maschinenlesbarem Format. Bei entsprechender Vereinbarung ist ein kontinuierlicher Echtzeit-Zugang über einen definierten Zeitraum zu gewährleisten. Als Alternative sollte die Bereitstellung über neutrale Datenintermediäre geprüft werden.

Compliance-Dokumentation

Eine Dokumentation aller Schritte für Nachweispflichten ist erforderlich. Ein Monitoring der Datennutzung durch den Empfänger muss erfolgen. Regelmäßige Überprüfungen der Einhaltung vertraglicher Verpflichtungen sind durchzuführen.

25. Zeitplan und Umsetzung

Die Datenzugangspflichten erfordern umfassende technische und vertragliche Anpassungen. Dateninhaber sollten dringend mit der Implementierung beginnen, um Compliance sicherzustellen und Produkte, Geschäftsmodelle und wertvolle Assets angemessen zu schützen.

- 12.09.2025

Die Nutzungsbeschränkung ist bereits in Kraft. Dateninhaber benötigen vertragliche Zustimmung zur Datennutzung für eigene Zwecke.

- 12.09.2026

Access-by-Design wird verpflichtend. Alle neuen Produkte müssen konform sein.

- Laufend

Informationspflichten, Herausgabepflichten und Schutzmaßnahmen müssen umgesetzt werden.

Fortsetzung folgt: Ihr Weg durch die Data-Act-Transformation

Die kommenden Teile dieses Leitfadens beleuchten entscheidende Details und Praxistipps für die erfolgreiche Umsetzung des Data Act.

Teil 5: Wechsel von Datenverarbeitungsdiensten

Dieser Teil behandelt vertragliche, operative und kommerzielle Lösungen beim Anbieterwechsel.

Bleiben Sie dran!

Von der Strategie bis zur Umsetzung

Wir begleiten Sie bei der Data-Act-Transformation mit dem Ziel, Ihr Business zu sichern, Risiken zu minimieren und Chancen zu nutzen.

Sie können eine Data-Act-Beratung anfragen oder einen kostenlosen Data-Act-Check durchführen, um Ihre Betroffenheit in 5 Minuten zu prüfen. Weitere Informationen zum Data Act sowie ein kostenloses Data Act Readiness Assessment und eine Checkliste stehen zum Download bereit.